Target

Target은 대상 애플리케이션이 제공하는 콘텐츠와 기능을 살펴볼 수 있는데, 이 기능은 애플리케이션 진단 과정에서 중요한 역할을 한다.

Target의 주요 기능은 아래와 같다

애플리케이션 수동 매핑

프락시를 통하여 요청한 항복과 애플리케이션의 응답으로부터 추측할 수 있는 콘텐츠는 Target의 Site map 항복에 추가된다. 기본적으로 눈에 보이는 모든 콘텐츠가 완벽히 기록되기 때문에 대상 애플리케이션 구조를 파악하기 쉽다. 주로 수동으로 대상 애플리케이션을 직접 요청하는 것은 진단 범위 의외의 대상을 만나는 경우 회피를 하거나 임의로 제거할 수 있기 때문에 자동으로 하는 것보다 안전하고 효과적이다.

대상 범위 지정

애플리케이션 매핑이 완료되면 Site map에 기록된 항목 중 원하는 항목만 표시하도록 설정하고 추가로 테스트를 진행할 수 있다.

요청하지 않은 항목 처리

수동 매핑을 진행하면 원하지 않는 항목도 보인다. 필터링 기능으로 숨길 수 있다.

숨겨진 콘텐츠 확인

수동 매핑으로 알려진 콘텐츠에 대한 매핑을 완료했다면 자동화된 작업을 통해서 숨겨진 컨텐츠를 확인할 수 있다.

공격 대상 분석

앞으로 소개할 분석 도구를 이용해서 취약한 부분을 찾아낼 수 있다.

Site map은 트리뷰, 테이블 뷰, Request / Response 탭으로 나누어 진다

l 트리뷰 : URL을 트리 형태로 표현되어 있고, 도메인, 디렉터리, 파일로 세분화되어 있다.

l 테이블 뷰 : 트리 뷰에서 선택한 항목의 세부적인 내용을 출력한다. Host, Method, URL e 등으로 구성되어 있다.

l Request/Response : 테이블 뷰에서 선택한 항목의 요청과 응답 결과를 출력한다.

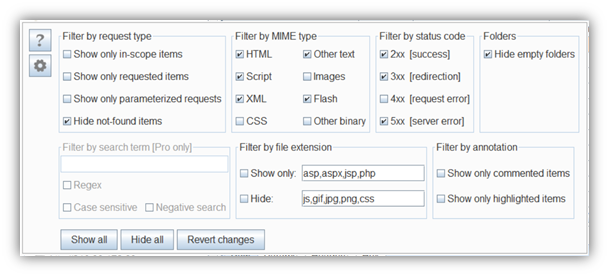

Site map > Display Filter

애플리케이션 정보를 수집하다 보면 진단 대상과 관련한 항목이 많이 추가되고 그중에서는 관련 없는 항목도 쌓인다. 그래서 위 그림 2‑3 처럼 필터링하여 작업의 효율성을 높일 수 있다.

필터링을 이용하여 숨긴 항목은 삭제한 것이 아니라 일시적으로 숨긴 것이므로 설정을 해제하면 숨겼던 항목이 모두 표시된다.

Context 메뉴

Target에서 마우스 우클릭을 하면, 버프스위트의 다른 도구로 타겟의 정보를 연계시킬 수 있다.

'모의해킹 > 버프스위트' 카테고리의 다른 글

| 버프스위트 알아보기 - 5. Intruder (0) | 2019.10.23 |

|---|---|

| 버프스위트 알아보기 - 4. Scanner(스캐너) (유료) (0) | 2019.10.23 |

| 버프스위트 알아보기 - 3. Spider (0) | 2019.10.23 |

| 버프스위트 알아보기 - 1. 프록시(Proxy) (0) | 2019.09.06 |

| 버프스위트 알아보기 - 0. 포스팅 시작 (0) | 2019.09.03 |